INHOUDSOPGAWE:

- Stap 1: Meld aan by u AWS -rekening

- Stap 2: Aan die gang met AWS IOT "dinge"

- Stap 3: Registreer 'n AWS IOT "ding"

- Stap 4: Aktiveer 'n sertifikaat

- Stap 5: Voeg 'n beleid by u sertifikaat

- Stap 6: Aanvanklike opstelling vir AWS SNS-onderwerp

- Stap 7: Skep Iot-role.trust.json-lêer

- Stap 8: Skep Iot-policy.json-lêer

- Stap 9: Skep 'n AWS SNS -onderwerp (deel 1)

- Stap 10: Skep 'n AWS SNS -onderwerp (deel 2)

- Stap 11: Skep 'n AWS SNS -onderwerp (deel 3)

- Stap 12: Skep 'n emmer op Amazon S3

- Stap 13: Skep 'n AWS -beleid (deel 1)

- Stap 14: Skep 'n AWS -beleid (deel 2)

- Stap 15: Skep tabelle vir DynamoDB

- Stap 16: Roomstatus.py

- Stap 17: Rfid.py

- Stap 18: Server.py

- Stap 19: Telegram.py

- Stap 20: Livestream (camera_pi.py)

- Outeur John Day day@howwhatproduce.com.

- Public 2024-01-30 07:27.

- Laas verander 2025-01-23 12:53.

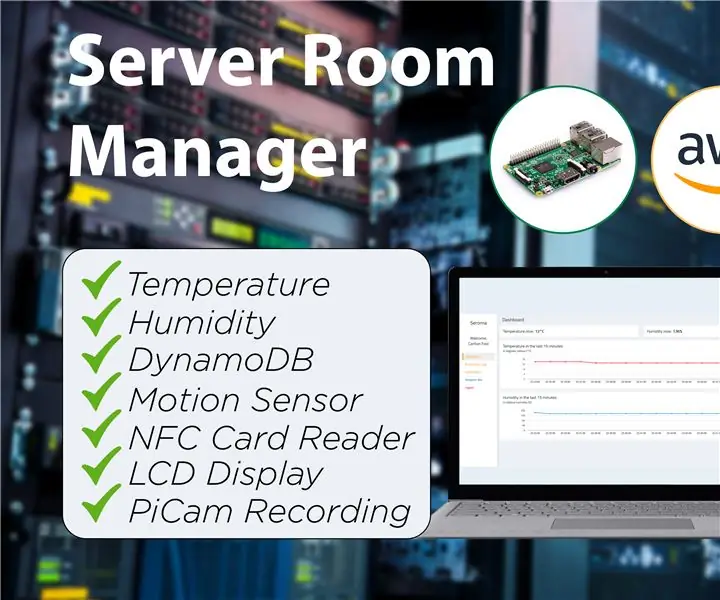

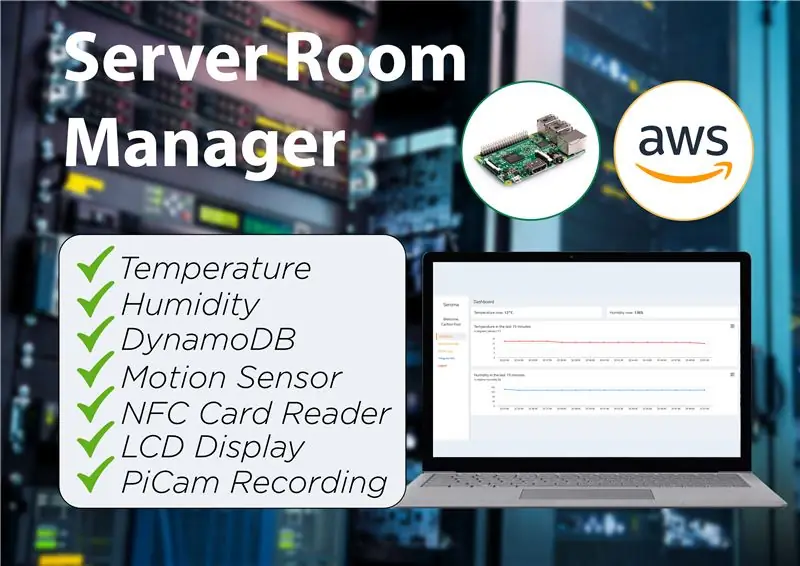

Seroma is 'n alles-in-een bedienerkamerbestuurder waarmee gebruikers die status van die bedieners (temperatuur en humiditeit), die toegangslogboeke van die bedienerkamer kan nagaan, asook die bedienerkamer self kan monitor vir enige sekuriteitsbreuk.

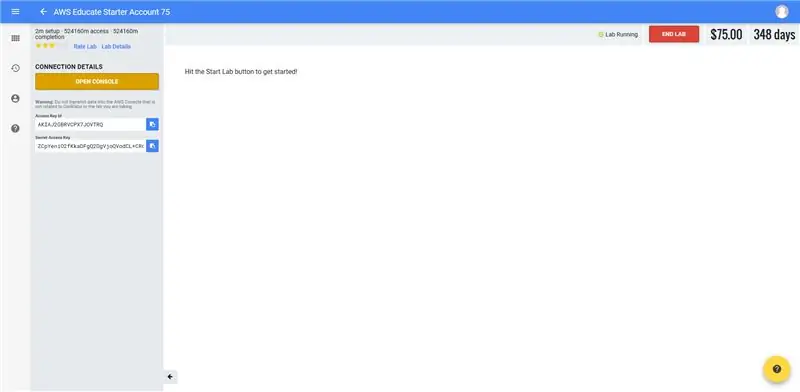

Stap 1: Meld aan by u AWS -rekening

- Vir ons s'n het ons aangemeld via die AWS educate student gateway, aangesien ons 'n student aws -rekening het.

- Gaan na die oortjie "AWS-rekening" in die navigasiekieslys regs bo.

- Klik op “Gaan na u AWS Educate Starter -rekening”

- Maak die konsole oop om toegang tot u AWS -bestuurskonsole te verkry.

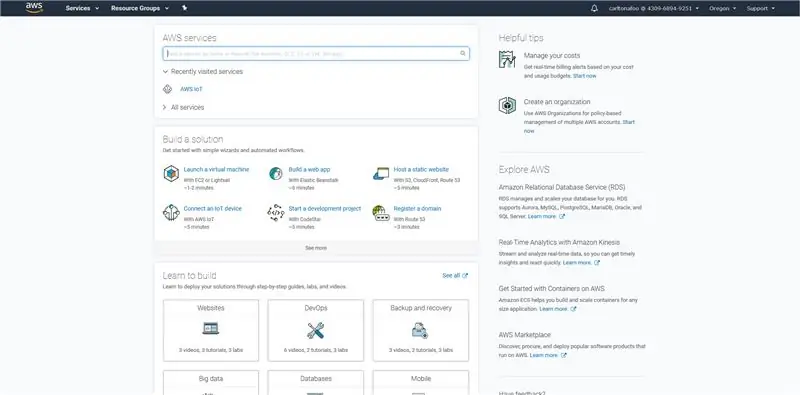

Stap 2: Aan die gang met AWS IOT "dinge"

- Soek "AWS IoT" in die soekbalk van AWS -dienste.

- Klik op "Begin" om na die AWS IoT Console -dashboard te gaan, waar u al die IoT -toestelle wat in u AWS -rekening geregistreer is, kan sien.

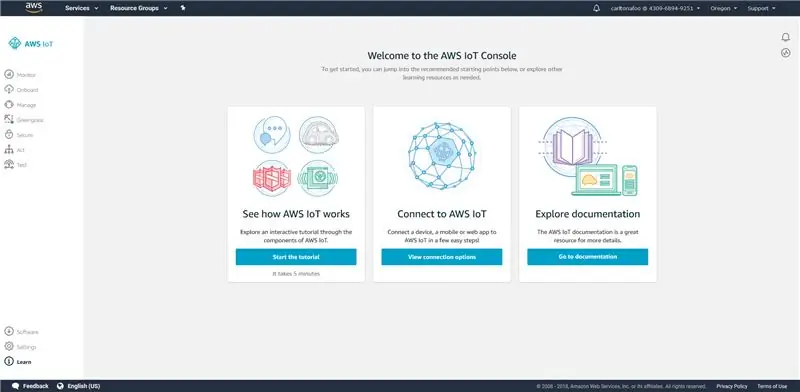

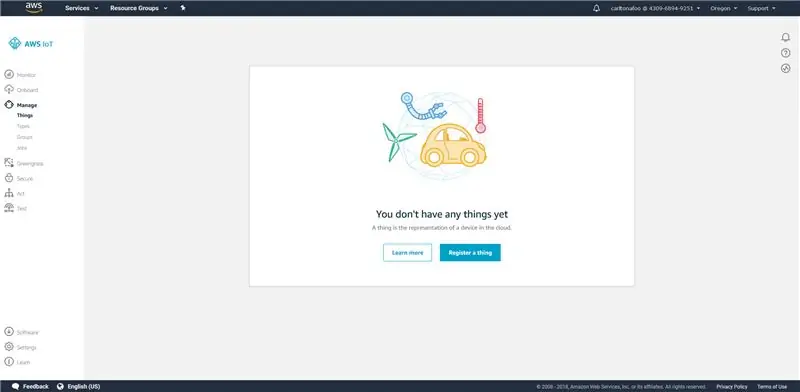

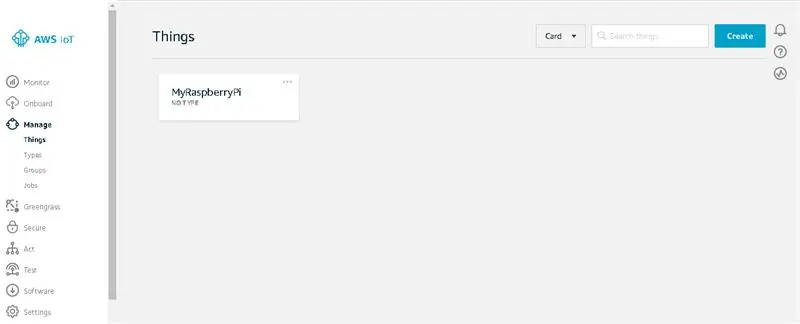

Stap 3: Registreer 'n AWS IOT "ding"

- Navigeer in die navigasiebalk om u IoT -“dinge” te bestuur.

- Klik op "Registreer 'n ding" as u nog niks het nie. (As u reeds iets het, klik dan op die knoppie "Skep" regs bo op die skerm langs die soekblad.)

- Klik op die eerste knoppie met die naam "Skep 'n enkele ding".

- Tik "RaspberryPi" as die naam van die ding. Vir hierdie stap word geen invoer anders as die 'Naam' benodig nie. Klik daarna op die volgende.

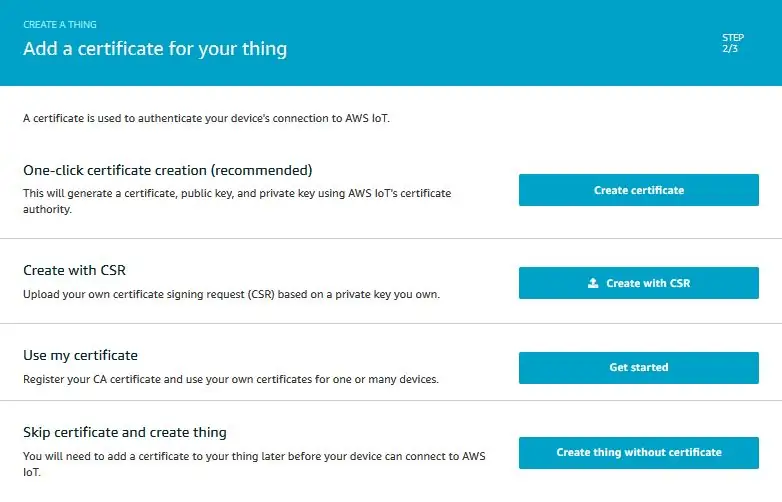

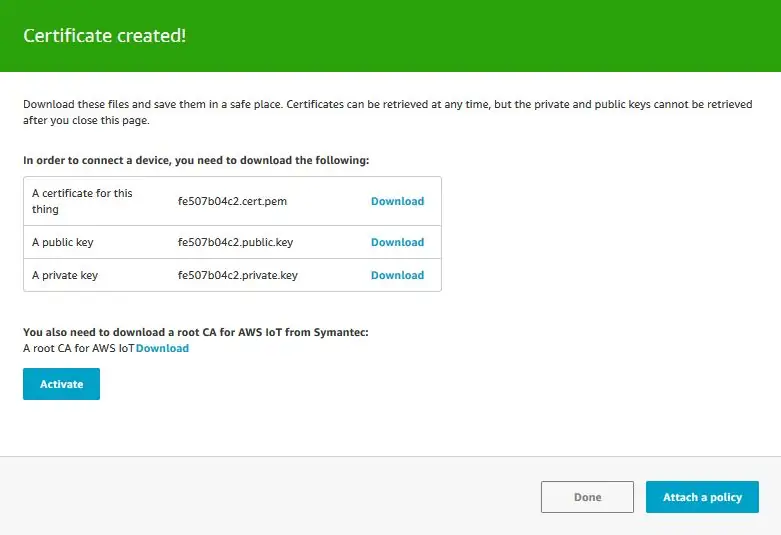

Stap 4: Aktiveer 'n sertifikaat

- Klik in die volgende stap op die knoppie "skep sertifikaat".

- Laai die 4 aflaaiskakels op die volgende bladsy af en stoor dit in 'n werkende gids of gids. Klik met die rechtermuisknop en stoor as om die wortel CA-lêer te stoor.

- Klik op "Aktiveer" en 'n suksesboodskap moet verskyn.

- Gebruik vriendelike name vir die lêers deur die getalle voor elke lêernaam te verwyder en die wortel CA -lêer te hernoem na "rootca.pem".

- Klik op 'Voeg 'n beleid by' om voort te gaan.

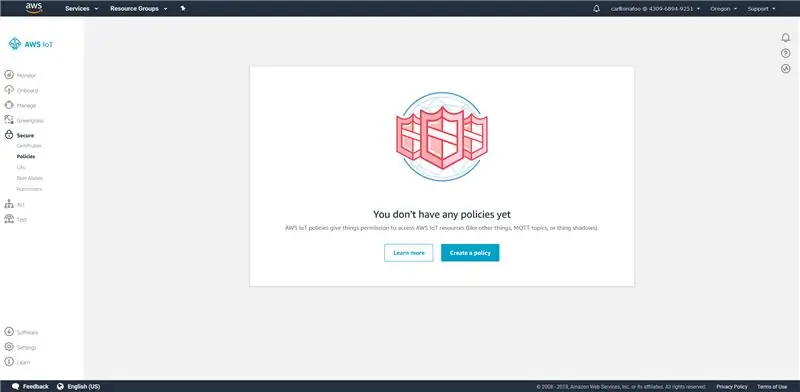

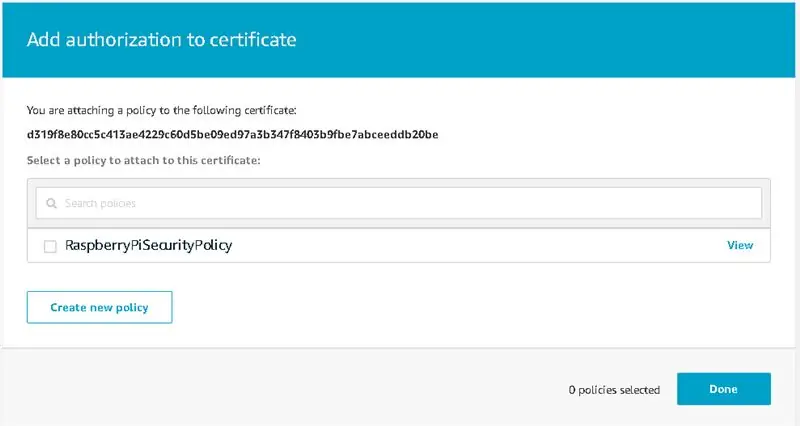

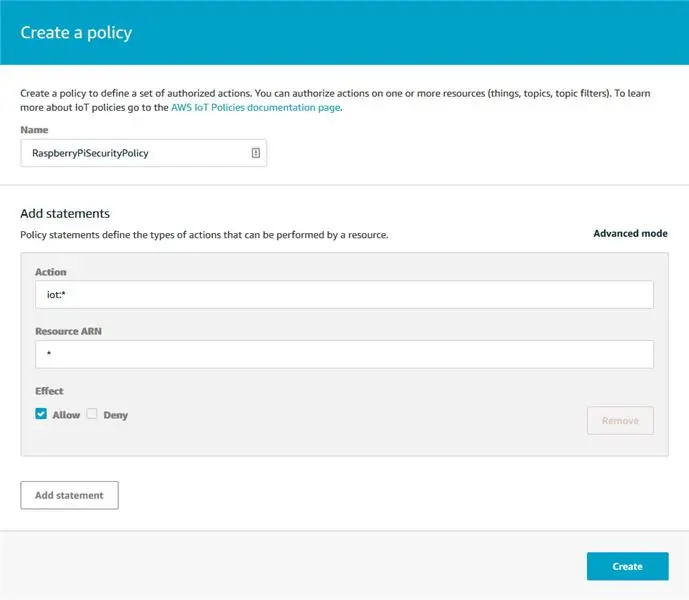

Stap 5: Voeg 'n beleid by u sertifikaat

- Op die volgende bladsy, as u nie 'n beleid het nie, sal hulle u versoek om een op die 'Skep 'n beleid' -knoppie te maak.

- As u reeds 'n bestaande beleid het, klik dan op die knoppie "Skep nuwe beleid" hieronder.

-

Voeg die volgende inligting in die vorm vir die skep van 'n beleid in.

Naam: RaspberryPiSecurityPolicy

Aksie: iot:*

Bron ARN: *

Effek: Laat toe

- U polis moet dan verskyn op die oortjie "Beleid" onder "Beveiliging".

- Gaan dan na die oortjie "Sertifikate" wat ook onder "Beveiliging" is, en heg u polis aan die sertifikaat wat u voorheen geskep het.

- Klik op die volgende bladsy op u polis en klik dan op 'Heg'.

- Op die besonderhede -bladsy van die ding wat u geskep het, is daar 'n REST API -eindpunt onder die oortjie "Interaksie" wat gekopieer en gestoor moet word.

- AWS behoort nou 'n ding te hê wat aan 'n polis gekoppel is en 'n sertifikaat het.

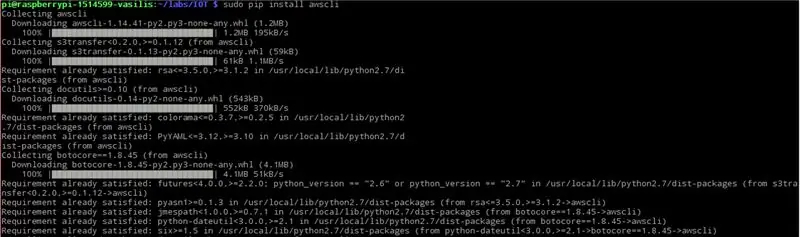

Stap 6: Aanvanklike opstelling vir AWS SNS-onderwerp

SSH in Raspberry Pi en installeer AWS CLI met behulp van die volgende pip -opdrag:

sudo pip installeer awscli

AWS CLI bevat funksie vir die voltooiing van opdragte, maar dit is nie standaard geïnstalleer nie. Gebruik die volgende opdrag om die funksie vir die voltooiing van die opdrag op die CLI -koppelvlak van Raspberry Pi te installeer:

voltooi -C aws_completer aws

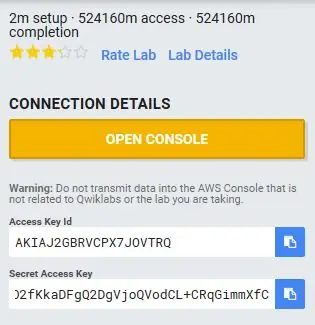

Stel AWS CLI op met toegangsleutel -ID, geheime toegangsleutel, AWS -streeknaam en opdraguitvoerformaat met behulp van die volgende opdrag:

aws opstel

Die konsole sal u dan vra om die volgende inligting in te vul:

pi@raspberrypi: ~ $ aws opstel

AWS-toegangsleutel-ID [Geen]: "Sit u gebruikers se toegangsleutel-ID hier" AWS geheime toegangsleutel [Geen]: "Plaas die geheime toegangsleutel van u gebruiker hier" Standaardstreeknaam [Geen]: eu-central-1 Standaarduitvoerformaat [Geen]: json pi@raspberrypi: ~ $

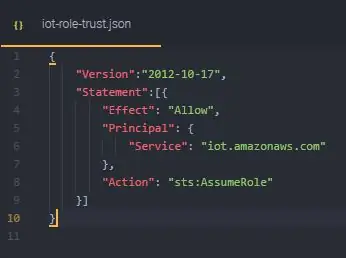

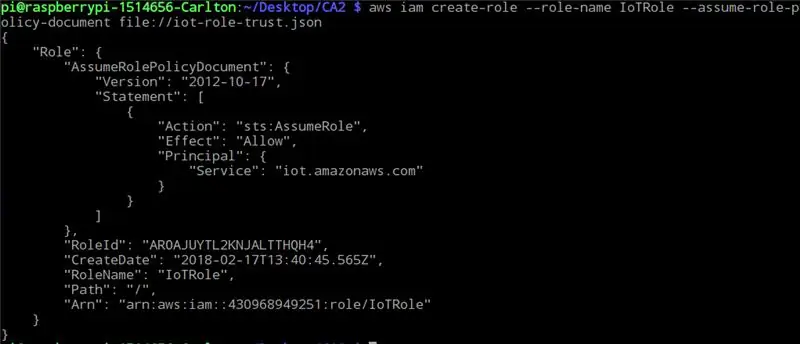

Stap 7: Skep Iot-role.trust.json-lêer

- Skep 'n JSON-lêer met die bogenoemde IAM-beleid met die lêernaam iot-role.trust.json.

- Skep die rol met behulp van die AWS CLI met behulp van die volgende opdrag

aws iam skep-rol-rol-naam my-iot-rol-lêer-rol-beleid-dokument lêer: //iot-role-trust.json

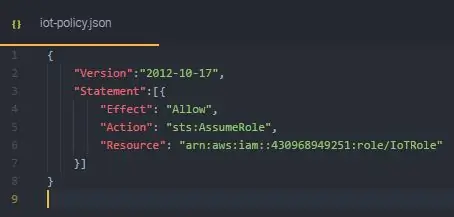

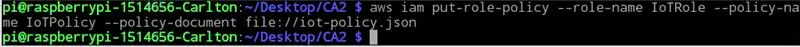

Stap 8: Skep Iot-policy.json-lêer

- Skep 'n JSON-lêer met die bogenoemde beleid met die lêernaam iot-policy.json.

- Skep die rolbeleid met behulp van die AWS CLI met behulp van die volgende opdrag:

aws iam put-role-policy --role-naam IoTRole --policy-name iot-policy --policy-document file: //iot-policy.json

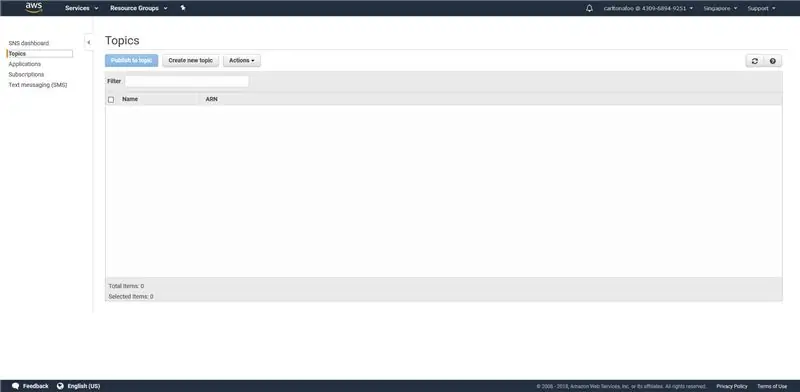

Stap 9: Skep 'n AWS SNS -onderwerp (deel 1)

- Soek in die soekbalk van die AWS-dienste na “SNS” -diens of gaan na

- Aangesien u nou geen onderwerpe het nie, klik op "Skep nuwe onderwerp" om 'n onderwerp te skep.

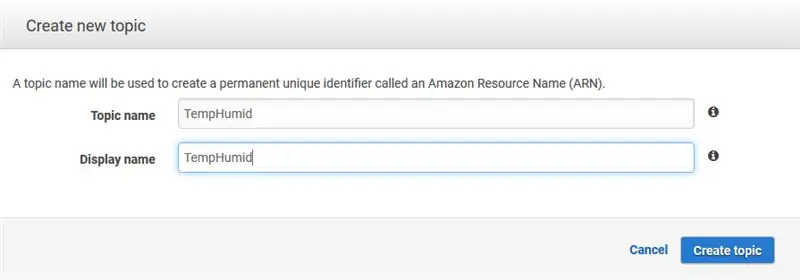

- Tik u onderwerpnaam en vertoonnaam in en klik op 'Skep onderwerp', en 'n nuwe onderwerp verskyn wanneer al die stappe suksesvol is.

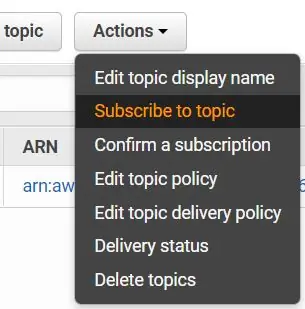

- Klik op die keuselys "Aksies" en "Onderwerpbeleid wysig".

Stap 10: Skep 'n AWS SNS -onderwerp (deel 2)

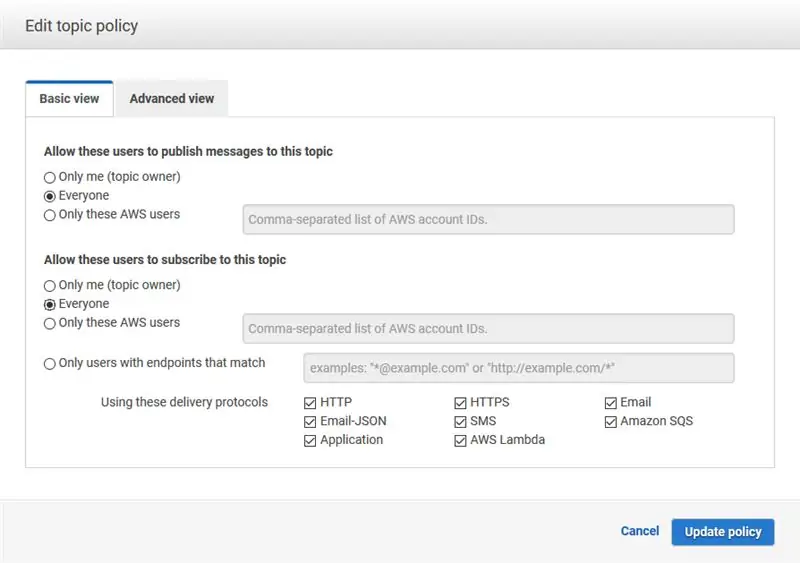

- Stel die beleid in sodat almal kan publiseer en inteken, aangesien dit beperkings is op 'n AWSEducate -rekening.

- Teken in op hierdie onderwerp om opdaterings van hierdie onderwerp te ontvang.

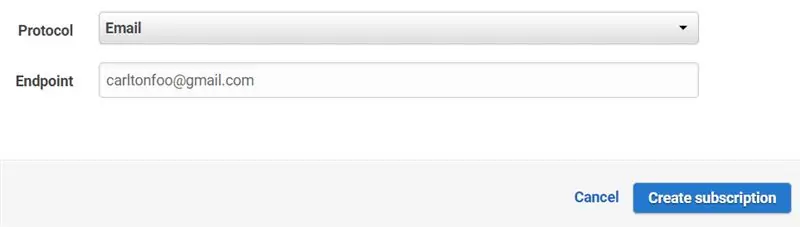

-

Verander die protokol na "E -pos" en voer u e -posadres in by die eindpunt.

- Gaan na u e -posadres waar u u eindpunt ingetik het, klik op die bevestigingsskakel om u e -posintekening te bevestig om in te teken op die onderwerp.

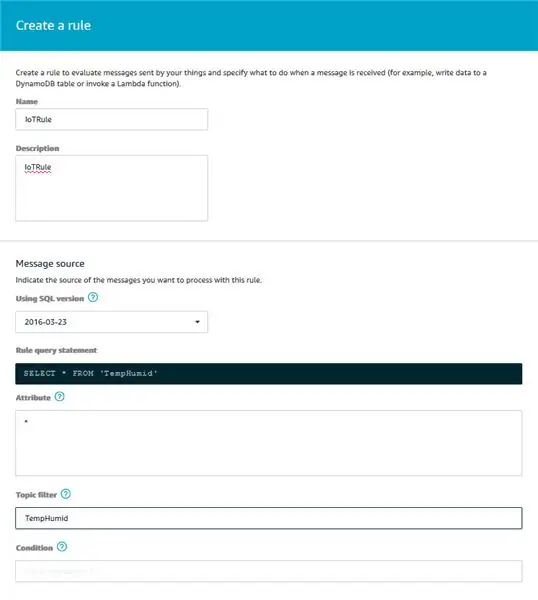

- Gaan na "AWS IoT" -dienste, klik in die navigasiekieslys aan die linkerkant op "Wet". Op hierdie bladsy word u reëls vertoon en kan u dit bekyk en wysig. Tans is daar geen reëls vir u IoT -ding nie; klik op 'Skep 'n reël'.

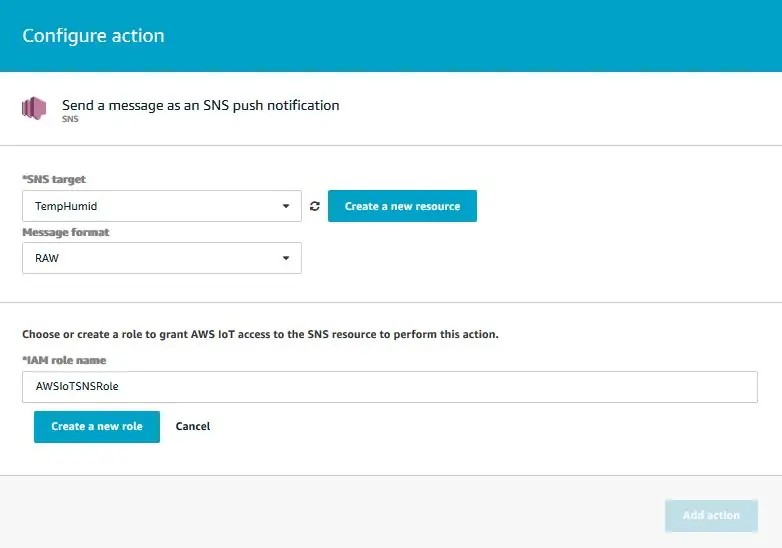

Stap 11: Skep 'n AWS SNS -onderwerp (deel 3)

- Tik 'n naam in die veld Naam vir u reël. Tik 'n beskrywing vir u reël in die veld Beskrywing. Deur verder te gaan na die gedeelte Boodskapbron, kies ons die mees opgedateerde SQL -weergawe in die afdeling 'Gebruik SQL -weergawe'. Tik * in die kenmerk om die hele MQTT -boodskap uit die onderwerp te kies; in ons geval is ons onderwerp 'TempHumid'.

- Voeg dan 'n "SNS" kennisgewingaksie by vir u reël. Klik dan op "Configure action".

- Kies die SNS -onderwerp wat u so pas geskep het, en die boodskapformaat as RAW op die bladsy 'Konfigurasie van aksie'. Kies daarna die rol wat u pas met AWS CLI geskep het en klik op "Voeg aksie by".

- U aksie sal gekonfigureer word en terugkeer na 'Skep 'n reël'.

- Klik op wysig as u die reël wil wysig.

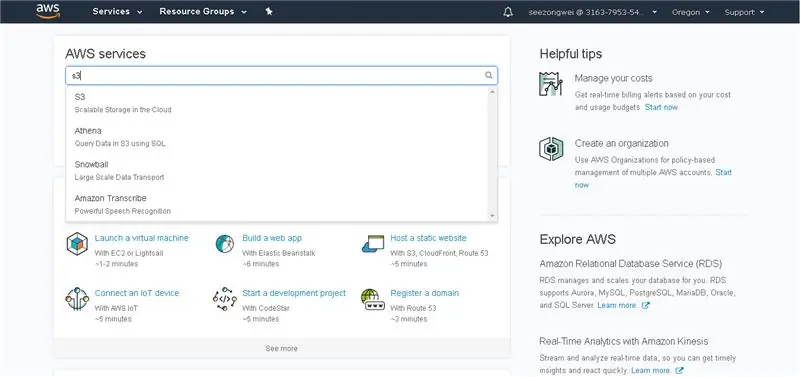

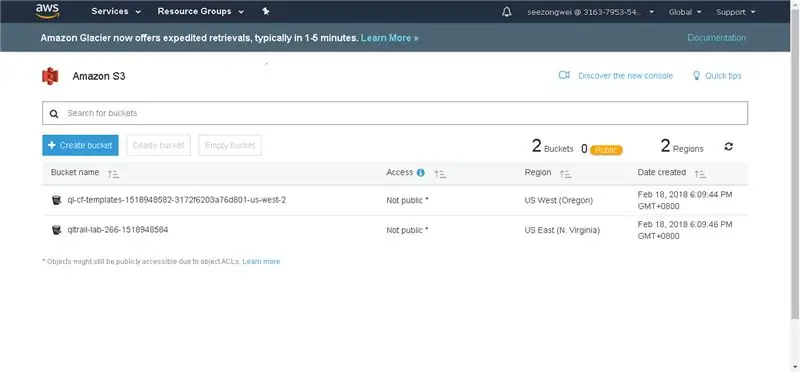

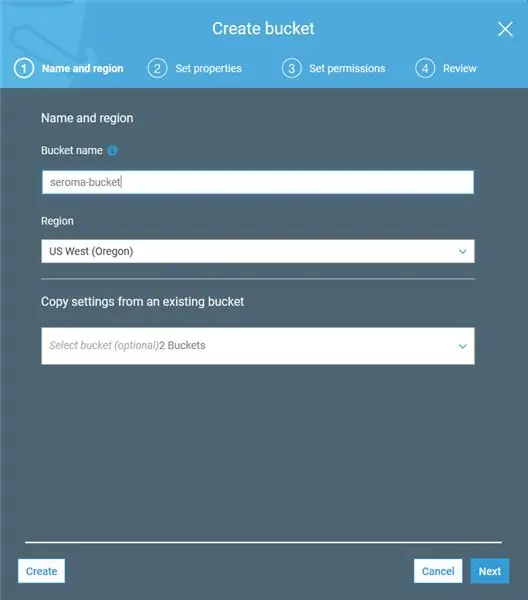

Stap 12: Skep 'n emmer op Amazon S3

- Soek S3 in die AWS -soekbalk.

- Klik op die Amazon S3 -bladsy op die 'Create Bucket' knoppie om aan die gang te kom.

-

Vul die opspringvorm wat verskyn met die volgende inligting in:

- Emmernaam: seroma-emmer (dit moet uniek wees vir alle bestaande Amazon S3-emmers)

- Streek: US West (Oregon)

- Kopieerinstellings: (Ignoreer)

- Vir stap 2 tot 3, slaan dit eenvoudig oor deur op "Volgende" te klik, aangesien daar niks te verander is nie. Klik op stap 4 op "Skep emmer".

- Na die skepping moet u u emmer op die tuisblad sien.

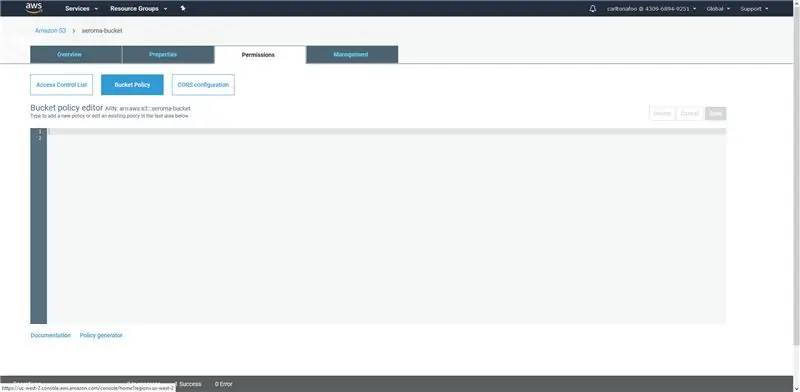

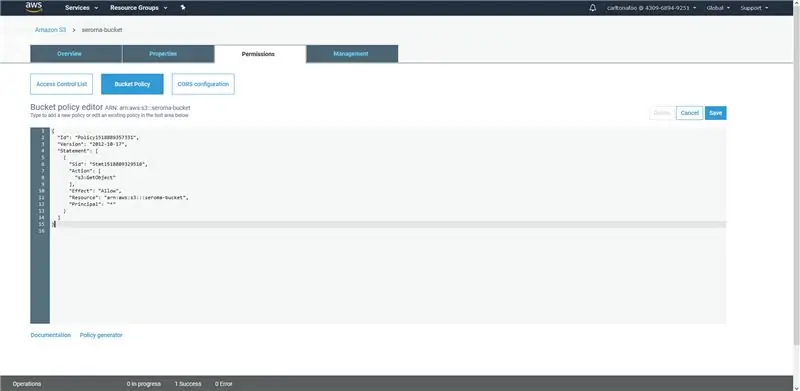

Stap 13: Skep 'n AWS -beleid (deel 1)

- Klik op die emmer wat u geskep het om die bladsy hierbo te betree, en gaan dan na 'Emmerbeleid' onder die oortjie 'Toestemmings'.

- Klik vervolgens op die skakel "Policy Generator" onderaan die bladsy om u AWS -beleid te genereer.

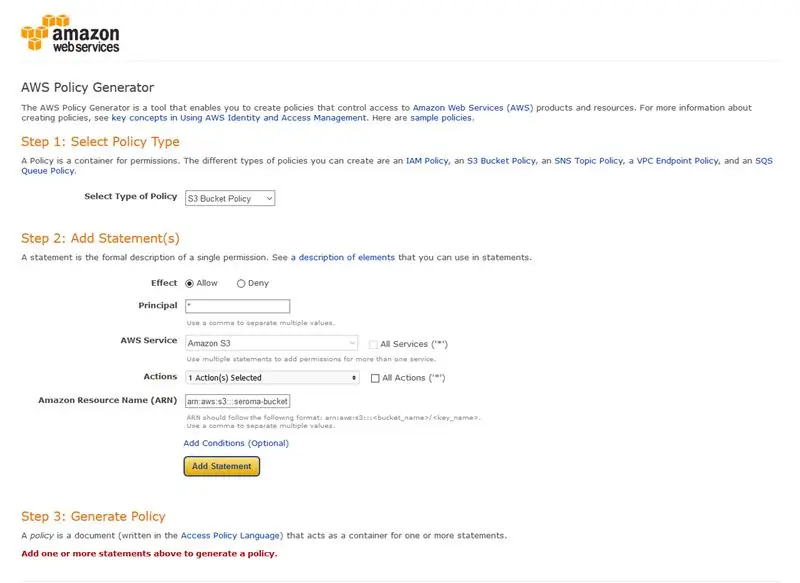

-

Voer die volgende waardes in die vorm in:

- Tipe polis: S3 emmerbeleid

- Effek: Laat toe

- Skoolhoof: *

- AWS -diens: Amazon S3

- Aksies: GetObject

- Amazon-bronnaam (ARN): arn: aws: s3::: seroma-bucket

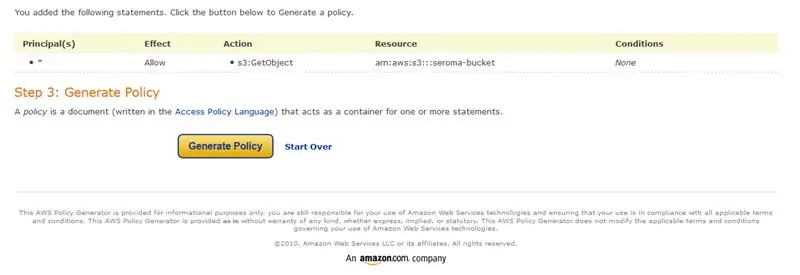

- Nadat u die inligting ingevul het, klik op Voeg verklaring by.

- Klik op die knoppie "Genereer beleid".

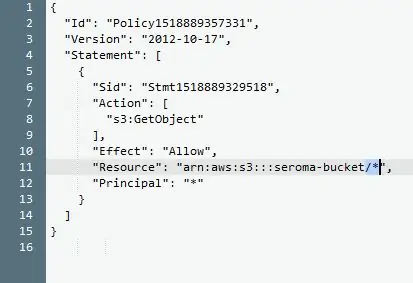

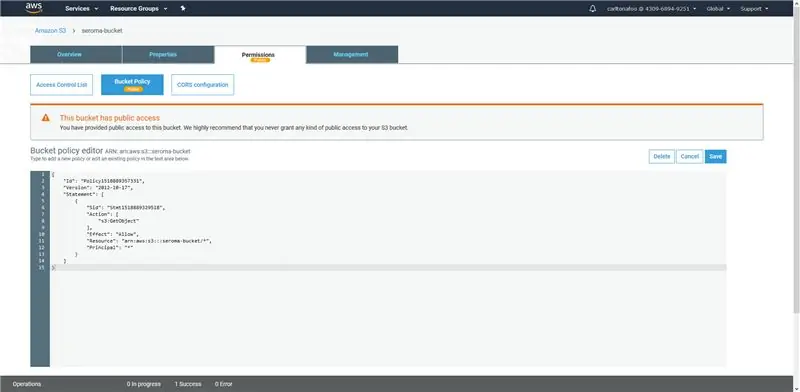

Stap 14: Skep 'n AWS -beleid (deel 2)

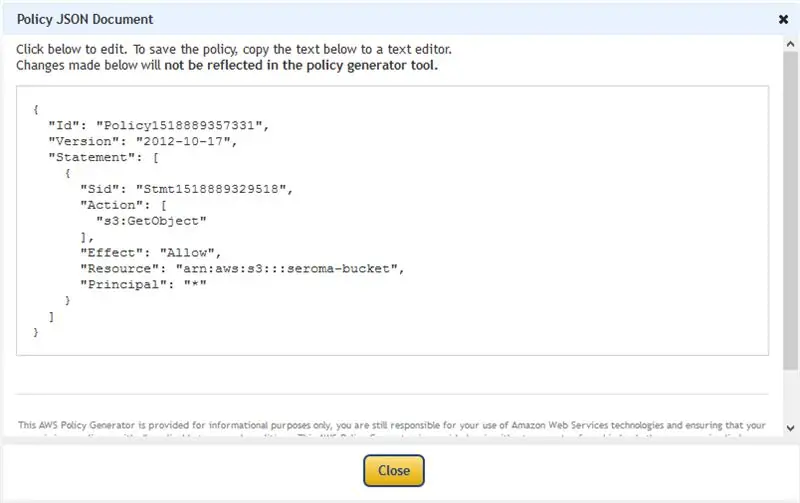

- Kopieer die gegenereerde kodes en klik naby.

- Keer terug na u Amazon S3 Bucket Policy -redakteur en plak die voorheen gekopieerde kodes.

- Voeg 'n "/*" by die kodes reg agter die hulpbronkodes, soos in die prent hierbo, en klik dan op stoor.

- Nadat u dit gedoen het, word u emmer suksesvol opgestel en gereed vir gebruik.

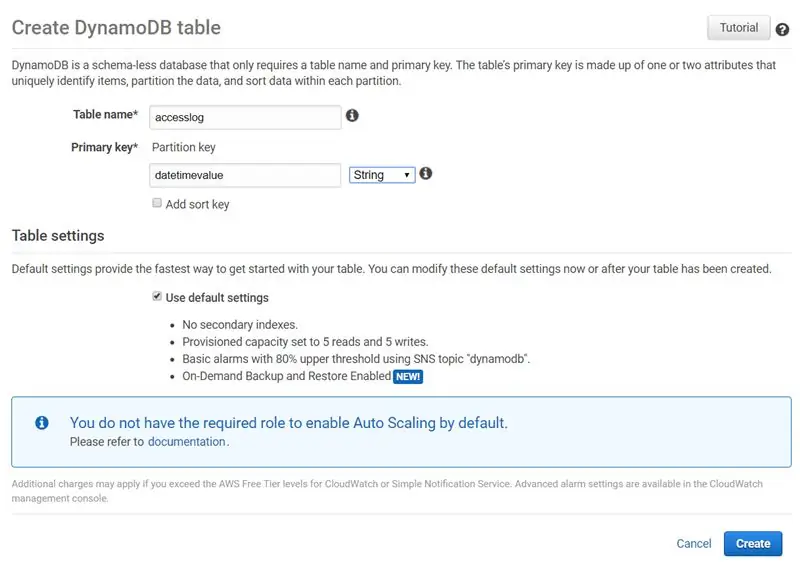

Stap 15: Skep tabelle vir DynamoDB

- Soek na DynamoDB in die soekbalk van AWS Services

-

Klik op "Skep tabel" en skep 3 tabelle met die onderstaande inligting: (Slegs die "tabelnaam" en "primêre sleutel" word verander)

- toegangslog, pk datetydwaarde

- kamerstatus, pk datetydwaarde

- staffdata, pk gebruikersnaam

Stap 16: Roomstatus.py

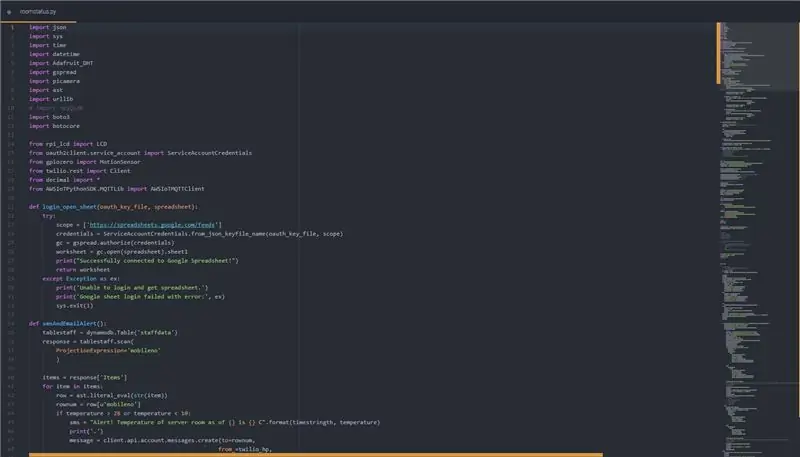

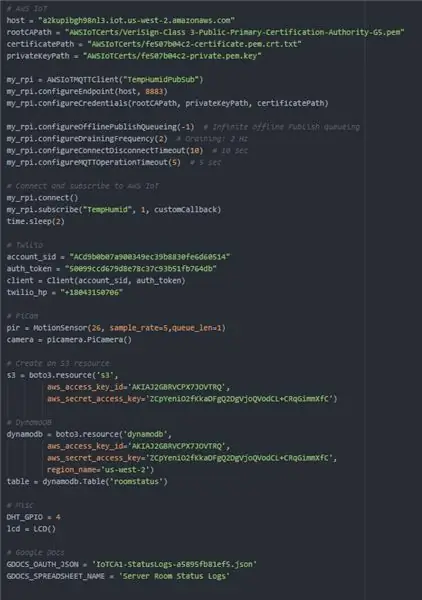

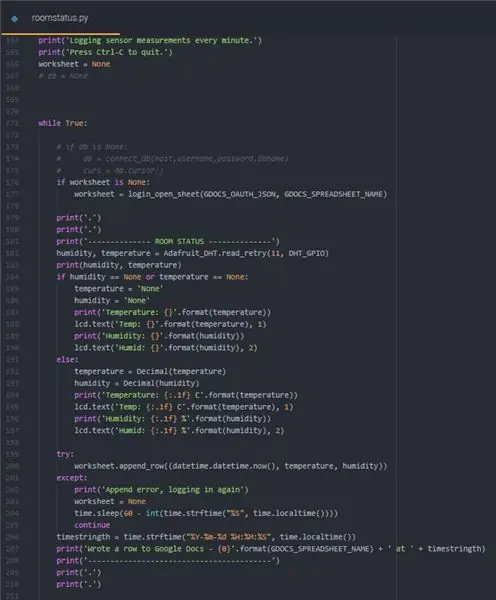

Hierdie afdeling bevat die kode vir roomstatus.py, wat elke minuut alle data rakende die bedienerkamer self skryf. Dit sluit die temperatuur, humiditeit, beweging (beelde en video's indien waar) en toegangsregisters in. Dit skryf ook data na 'n Google -sigblad, data na DynamoDB, beelde en video's (indien enige) na S3, vertoon inligting op die LCD -skerm, stuur 'n SMS en e -pos as daar 'n vermoedelike oortreding is, of as die temperatuur of humiditeit onreëlmatig is.

Om python -lêers uit te voer, verander die gids na waar die lêer geleë is en tik die konsole in: "sudo python"

Foto 2: funksies verklaar om SMS- en e -poswaarskuwings toe te laat en op te laai na S3

Foto 3: veranderlikes verklaar vir funksies en RPi om te werk

Foto 4: Begin van die lus wat die temperatuur- en humiditeitswaardes van die RPi kry. Dit skryf ook die data na 'n Google -sigblad

Foto 5: sekuriteitsdeel van die lus. Dit sal slegs van 19:00 tot 07:00 (af ure) geaktiveer word. Dit sal binne 'n minuut na bewegings kyk. As beweging opgespoor word, neem dit 'n prentjie en 'n video, laai dit op na S3, terwyl dit ook later inligting na DynamoDB skryf vir verwysing. Daarna sal dit 'n SMS en e -pos stuur as iets onreëlmatig is.

Foto 6: Die einde van die lus. Dit skryf ook data aan DynamoDB en stuur dienooreenkomstig waarskuwings. Die laaste reël van die lus laat die script slaap totdat die volgende minuut bereik is.

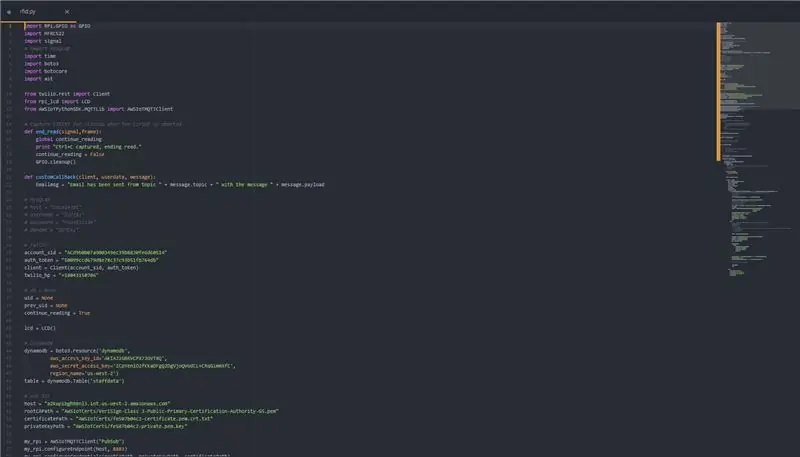

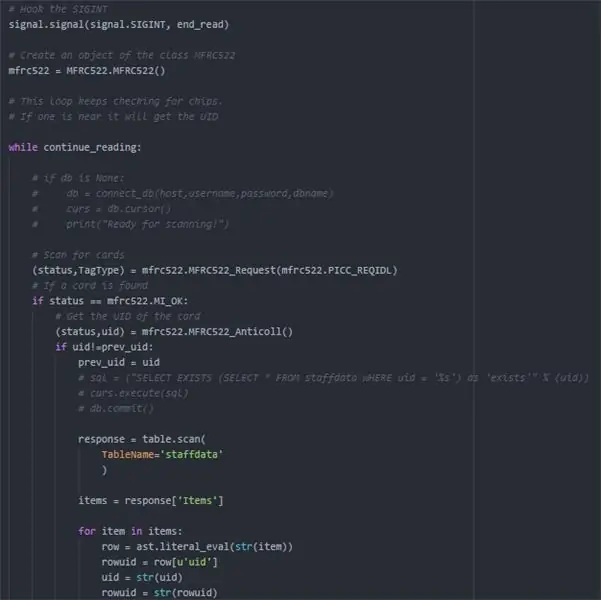

Stap 17: Rfid.py

Hierdie afdeling bevat die kode vir rfid.py, wat die funksie toevoeg om by te hou wanneer 'n personeellid toegang tot die bedienerkamer kry. Dit is ook deel van die veiligheidsaspek van Seroma, waar 'n personeellid nie na kantoorure toegang tot die bedienerkamer kan kry nie, om 'n dataskending te voorkom. Dit stuur ook 'n e -pos en sms alle personeel as 'n oortreding vermoed word.

Foto 2: Begin van die RFID -leserlogika. Elke keer as 'n kaart teen die leser geskandeer word, word die unieke ID (uid) van die kaart geneem. Daarna probeer ons die uid -waarde van die kaart in die personeeldatatabel vind om te sien of die kaart aan een van die personeel behoort. Pic 3: As die uid van die kaart in die databasis bestaan, sal dit kyk of dit tydens die kantoor is af-ure. As dit die geval is, sal dit die res van die werknemers in kennis stel deur middel van SMS en e -pos die e -posadresse wat ingeteken is. As dit nog gedurende kantoorure is, skryf dit 'n ry na die toegangslogtabel in die databasis met die relevante data. Dit sal ook 'n welkome boodskap op die LCD -skerm vertoon.

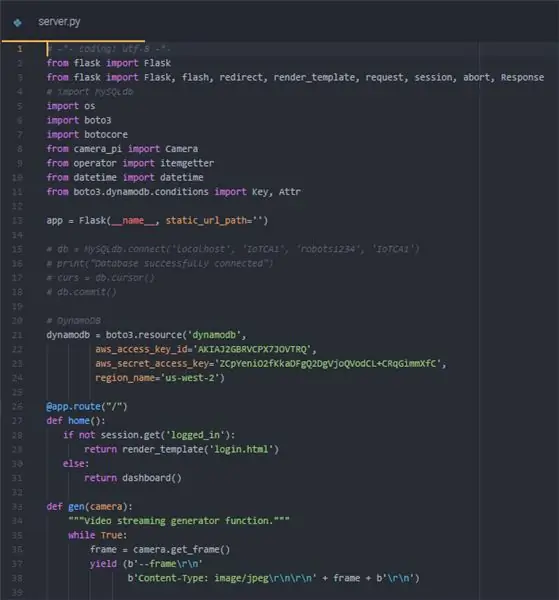

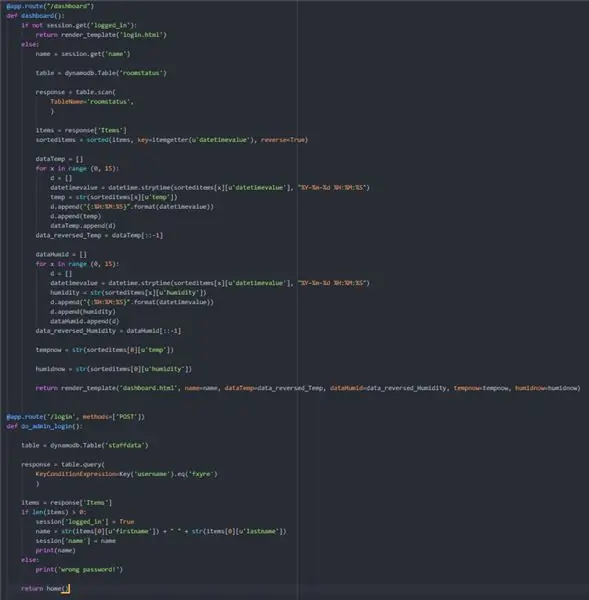

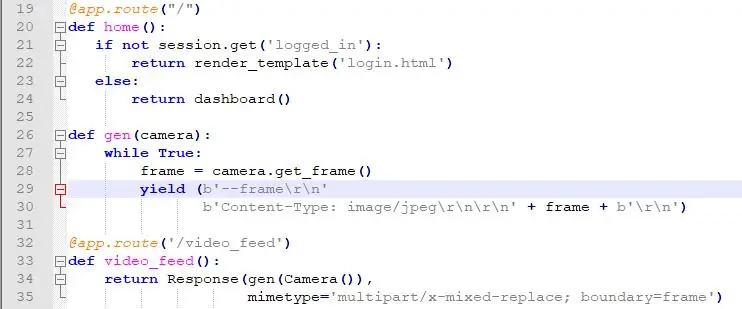

Stap 18: Server.py

Dit is die server.py -lêer. Ons sal die Flask -raamwerk vir die webportaal gebruik. Die HTML -lêers wat ingevoeg moet word /sjablone word ook aangeheg.

Foto 1: Eerste roete vir fles gedefinieer. Dit sal die gebruiker na die aanmeldbladsy herlei as hulle nie aangemeld is nie, en die paneelbordbladsy indien wel. Definieer ook 'n funksie wat gebruik moet word in die livestream -funksie

Foto 2, 3, 4: roetes vir fles. Dit kry data uit die DynamoDB -tabel en stuur dit dan terug na die HTML -lêers sodat dit daar gebruik kan word.

Foto 5: Laaste 2 roetes vir Flask. Dit hanteer die afmeldfunksie en die livestream -funksie. Dit spesifiseer ook die poort waarop die webwerf sal loop.

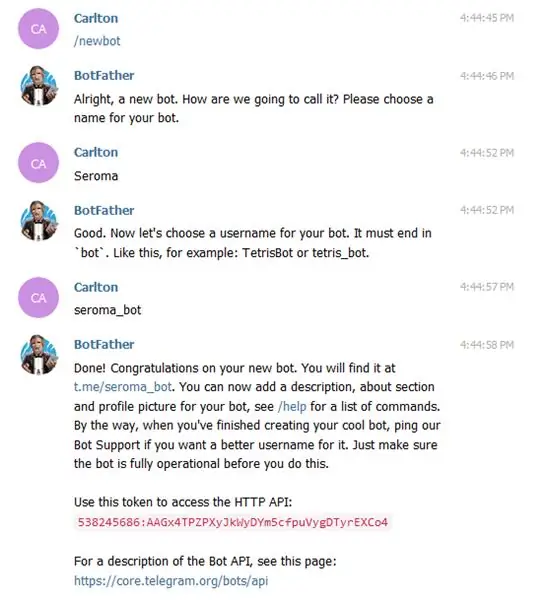

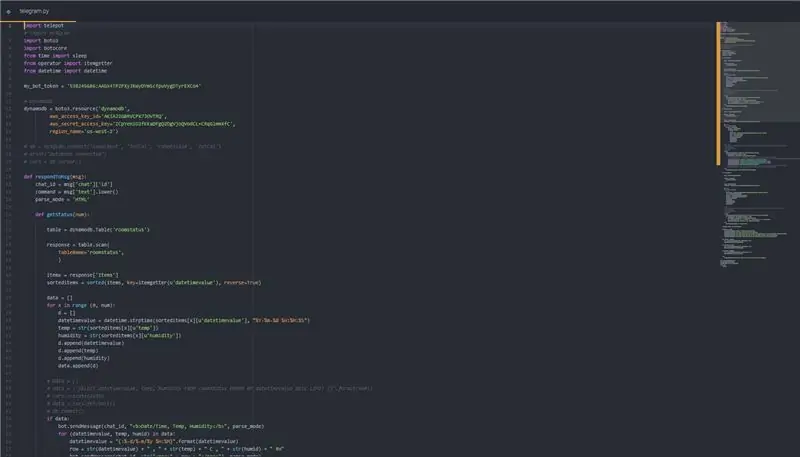

Stap 19: Telegram.py

Hierdie afdeling bevat die kode vir Seroma se telegram bot. Dit gebruik die telepot -biblioteek om op die Bot API van Telegram te tik. Dit werk deur die navrae wat dit ontvang, te aanvaar en die onderskeie inligting aan die gebruiker te vertoon. Die gebruiker kan 'hulp' tik vir 'n volledige lys opdragte.

Foto 1, 2: Om 'n telegram -bot op te stel, moet u BotFather gebruik. Voer die instruksies uit om die HTTP -API wat ons benodig in ons kode te kry.

Foto 4: Voorbeeld van 'n funksie wat 'n sekere aantal rye data uit die databasis neem, gebaseer op die versoek van die gebruiker

Foto 5: Hoe ons die insette van die gebruiker neem en besluit wat ons daarvolgens moet uitvoer.

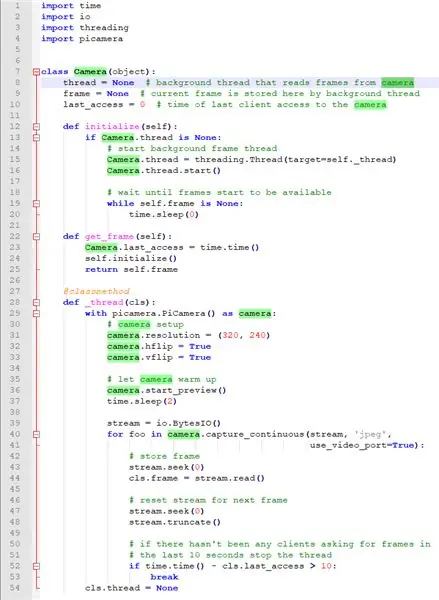

Stap 20: Livestream (camera_pi.py)

Ons het 'n nuwe funksie vir ons moniteringstelsel vir bedienerkamers geïmplementeer, 'n lewendige stroom van wat in die bedienerkamer aangaan, dit kan op enige tydstip en oral bereik word. Hoe hierdie lewendige stroom werk: dit is 'n funksie wat saam met die Pi -kamera in Flask gedoen word. Videorame word afgelaai soos dit in die werklike lewe gebeur, sodat u kan sien dat daar 'n geringe vertraging is (1-2 sekondes) namate videorame afgelaai en saamgevoeg word. Dit kan nie gedoen word sonder om te ryg nie, aangesien die agtergronddraad rame van die kamera lees en die huidige raam stoor. Deur al hierdie rame saam te voeg, word dan 'n lewendige stroom uitgesaai.

Foto 2: Dit is 'n aparte lêer waar al die videorame gestoor word, en soos u kan sien, gebruik ons die picamera -module om toegang tot ons framboos -pi -kamera te kry, want dit is waarmee ons die bekendste is. Ons het 'n klas kamera, sodat ons die funksie kan invoer asof dit 'n lewendige stroom is en nie veelvuldige beelde wat saamgevoeg word nie, daarom sou dit in die hoofprogramlêer as 'n lewendige stroom beskou word sonder om bekommerd te wees oor wat agter die skerms gebeur.

Foto 3: Dit is deel van ons server.py -lêer waar die live stream -deel gekodeer is. Die hoofklas wat ons hiervoor ingevoer het, is die kamera uit ons camera_pi.py -lêer bo -aan ons server.py -lêer. Ons het 'n funksie gedefinieer by ons wortelgids, gen, maar dit word eers in gebruik wanneer ons na /video_feed gaan waar ons lewendige stroom is, waar dit deur hierdie funksie sal loop en die lewendige stroom op die webblad kan teruggee.

Aanbeveel:

Spelontwerp in vyf stappe: 5 stappe

Spelontwerp in fliek in 5 stappe: Flick is 'n baie eenvoudige manier om 'n speletjie te maak, veral iets soos 'n legkaart, visuele roman of avontuurlike spel

Gesigsopsporing op Raspberry Pi 4B in 3 stappe: 3 stappe

Gesigsopsporing op Raspberry Pi 4B in 3 stappe: in hierdie instruksies gaan ons gesigsopsporing uitvoer op Raspberry Pi 4 met Shunya O/S met behulp van die Shunyaface-biblioteek. Shunyaface is 'n biblioteek vir gesigherkenning/opsporing. Die projek het ten doel om die vinnigste opsporing en herkenningssnelheid te bereik met

DIY Vanity Mirror in eenvoudige stappe (met LED -strookligte): 4 stappe

DIY Vanity Mirror in eenvoudige stappe (met behulp van LED Strip Lights): In hierdie pos het ek 'n DIY Vanity Mirror gemaak met behulp van die LED strips. Dit is regtig cool, en u moet dit ook probeer

Arduino Halloween Edition - Zombies pop -out skerm (stappe met foto's): 6 stappe

Arduino Halloween Edition - Zombies pop -out skerm (stappe met foto's): wil u u vriende skrik en 'n skreeu geraas maak tydens Halloween? Of wil u net 'n goeie grap maak? Hierdie pop-up skerm van Zombies kan dit doen! In hierdie instruksies sal ek u leer hoe u maklik Zombies kan spring deur Arduino te gebruik. Die HC-SR0

Speel Doom op u iPod in 5 maklike stappe !: 5 stappe

Speel Doom op u iPod in 5 maklike stappe !: 'n Stap-vir-stap gids oor hoe u Rockbox op u iPod kan dubbellaai om Doom en tientalle ander speletjies te speel. Dit is iets baie maklik om te doen, maar baie mense staan nog steeds verbaas as hulle sien hoe ek op my iPod doom speel en deurmekaar raak met die instruksies